TV تليكسبريس

قضايا ومحاكم

اقتصاد

TV تليكسبريس

على مدار الساعة

أنشطة ملكية

اقتصاد

أنشطة ملكية

سياسة

دولي

رياضة

مجتمع

دولي

قضايا ومحاكم

سياسة

أنشطة ملكية

على مدار الساعة

11:32 تعبئة متواصلة لفرق “ليدك” لتعزيز البنيات التحتية المائية بالدار البيضاء+ صور

11:05 وفاة الفنان المصري الكبير صلاح السعداني بعد مسيرة حافلة بالعطاء

10:58 أنس الباز يقصف فركوس: “جزار ومقاريش التمثيل وكيبان فكاع المسلسلات”!

10:24 الجديدة: السجن 30 سنة نافذة لمدرب ملاكمة متورط في جريمة قتل

09:48 الأمن الغذائي في المغرب.. قصة نجاح في مواجهة الأزمات رغم الجفاف

08:50 تدبير الموارد المائية.. المغرب يقود تجربة فريدة من نوعها في إفريقيا

08:45 واشنطن.. إبراز أجندة الإصلاحات المغربية تحت قيادة جلالة الملك

08:32 عملاق أوروبي في مجال ترحيل الخدمات يطلق مشروعا ضخما بوجدة

08:26 الرباط: إشادة بالتزام جلالة الملك محمد السادس اتجاه إفريقيا

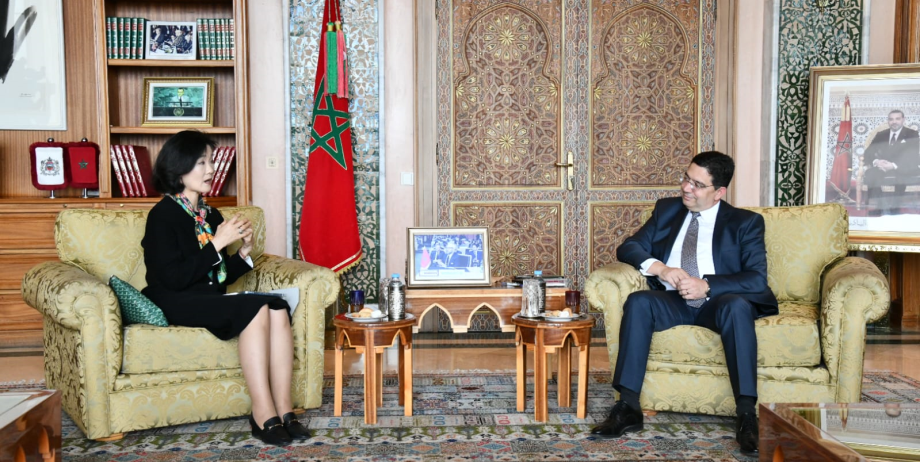

08:15 بوريطة يتباحث مع نائبة وزير الشؤون الخارجية بجمهورية كوريا المكلفة بتغير المناخ

08:06 هجوم إسرائيلي على إيران

22:39 كأس العالم 2030 ..فرصة لشراكة بين مقاولات المغرب وإسبانيا والبرتغال

21:21 العيون ..تقديم المساعدة ل12 مرشحا للهجرة السرية

21:00 الصراع في الشرق الأوسط.. غوتيريش يدعو إلى إحراز تقدم نحو تحقيق حل الدولتين

20:37 بطولة اتحاد شمال إفريقيا (أقل من 17 سنة): المغرب يتعادل مع الجزائر

20:31 الرباط: تنظيم الدورة الحادية عشر لليوم الوطني للمستهلك تحت شعار” الاقتصاد في استهلاك الماء”

20:00 الرباط: تفاصيل الحكم على مستخدمة في بنك متورطة في اختلاسات مالية

19:30 بوريطة: ليبيريا من أوائل الدول التي فتحت قنصلية لها في الصحراء المغربية

19:12 شو دنيو: المغرب تحت قيادة جلالة الملك راكم تجربة مهمة في عدة مجالات

19:07 الدكيك: نصف النهائي أمام ليبيا تم الاعداد له بدقة عالية

آراء

عبيابة: مشاورات دي ميستورا مع أطراف غير معنية أدت إلى فشله  نهاية مسرحية الرد الإيراني على إسرائيل قبل بدايته

نهاية مسرحية الرد الإيراني على إسرائيل قبل بدايته  محمد الضو السراج يكتب: “برامج القنوات العمومية ..حديث الساعة”

محمد الضو السراج يكتب: “برامج القنوات العمومية ..حديث الساعة”  “مضمار” الصحراء المغربية… يستقطب “لحاق” باريس مدريد

“مضمار” الصحراء المغربية… يستقطب “لحاق” باريس مدريد  نجيب كومينة يكتب: عن ماذا يبحث عزيز غالي ؟

نجيب كومينة يكتب: عن ماذا يبحث عزيز غالي ؟  السلطات المالية تدين وتقطع رجل التدخل العدائي للنظام العسكري الجزائري في مالي، بشكل نهائي وفوري

السلطات المالية تدين وتقطع رجل التدخل العدائي للنظام العسكري الجزائري في مالي، بشكل نهائي وفوري  “الذاكرة” هوس قيادة الجزائر و…عطبها

“الذاكرة” هوس قيادة الجزائر و…عطبها  إستراتيجية التغلغل الإيراني في منطقة الساحل والدعم الجزائري لاختراق موريتانيا

إستراتيجية التغلغل الإيراني في منطقة الساحل والدعم الجزائري لاختراق موريتانيا